As versões do Windows 10 e 11 podem fazer uso de um módulo de segurança denominado TPM 2.0 (sigla de Trusted Platform Module) ou Módulo de Plataforma confiável.

Em termos gerais, propósito deste módulo é melhorar a proteção do sistema operacional dedicando-se exclusivamente a executar operações criptográficas.

Desta forma, o sistema operacional juntamente com o TPM podem melhorar consideravelmente a proteção à dados sensíveis e a segurança geral do sistema

O módulo pode se integrar ao computador de forma física, ou seja, uma placa conectada na placa mãe através de um slot ou um chip integrado soldado diretamente na mesma.

Além disso, existe o TPM via firmware que integra-se à BIOS/UEFI do computador.

Nesse sentido, veremos a seguir os principais recursos do Windows com o TPM 2.0 os tipos de hardware envolvidos.

Chaves Criptográficas e Medição de Integridade

O TPM 2.0 tem como característica marcante a geração, armazenamento e limitação de chaves criptográficas. Ele o faz em um ambiente isolado, evitando desta maneira que malwares ou hackers as acessem diretamente.

Recursos do Windows como o BitLocker, Windows Hello e os certificados digitais fazem uso deste gerenciamento de chaves criptográficas.

Além disso, o TPM atua na medição da integridade do sistema e bloqueia sua inicialização se uma alteração suspeita for detectada. Essa medição baseia-se nos códigos de hash de componentes críticos como firmware, bootloader e drivers.

Portanto, a apresentação de um código de hash diferente do armazenado no TPM indica que algum software malicioso atentou contra o sistema. Os softwares que usam deste recurso são o Windows Defender e o Secure Boot.

Caso não saiba o que é um hash, recomendo o artigo “Como Minerar Criptomoedas com Python“, na seção “O que é um código hash”.

Ataques de Dicionário e Criptografia em Hardware

O ataque de dicionário é um método muito comum que consiste na tentativa de adivinhar senhas através de um conjunto de senhas comuns que são agrupadas em um arquivo (dicionário).

O TPM então inclui algumas técnicas para mitigar esse tipo de ataque implementando contadores de tentativas, atrasos entre elas e autenticação multifator. Vale ressaltar que é sempre uma boa prática definir senhas fortes compostas de caracteres especiais, letras e números.

O Windows Hello evidentemente beneficia-se deste recurso de segurança embutido no TPM.

Outro recurso importante é a criptografia baseada em hardware presente nos módulo de TPM 2.0. Isso significa que o processador do TPM realiza as operações criptográficas, por exemplo a geração de chaves, vez da própria CPU presente no computador.

Como consequência essas operações ficam em um ambiente isolado, aumentando assim a segurança. Por exemplo, os ataques conhecidos como Cold Boot (quando alguém consegue ler a memória RAM mesmo após o desligamento do computador) tornam-se inviáveis já que as chaves não estão na memória RAM.

Softwares que se beneficiam da criptografia baseada em hardware são o BitLocker, Credential Guard, Device Encryption, dentre outros.

Autenticação via TPM

A autenticação baseada em TPM é uma forma de garantir que acessos não autorizados aconteçam, sejam estes de usuários ao sistema ou até mesmo de dispositivos à redes.

Em linhas gerais, esse tipo de autenticação tem diversas aplicações como a autenticação de dispositivos, autenticação multifator e autenticação sem senha (onde utilizam-se chaves criptográficas em vez de senhas tradicionais).

Desta forma, esse tipo de autenticação minimiza ataques por malware e phishing pois como já vimos, as chaves nunca saem do ambiente isolado do TPM.

Versão 1.2

Anteriormente ao TPM 2.0 lançado em 2014, existia a versão 1.2 que ficou obsoleta ao longo dos anos. Lançada em 2003, esta versão suportava apenas a criptografia SHA-1 considerada fraca atualmente.

Além disso, possuía armazenamento de chaves limitado e suporte à UEFI não otimizado. Sua utilização, portanto, tornou-se ultrapassada no dias de hoje visto que é bem menos resistente aos ataques modernos.

Em comparação, a versão 2.0 que é requerida pelo Windows 11, suporta as criptografias SHA-256, ECC e outras mais seguras, além de um melhor gerenciamento de chaves. Totalmente compatível com a UEFI, melhora sensivelmente a segurança.

Hardware

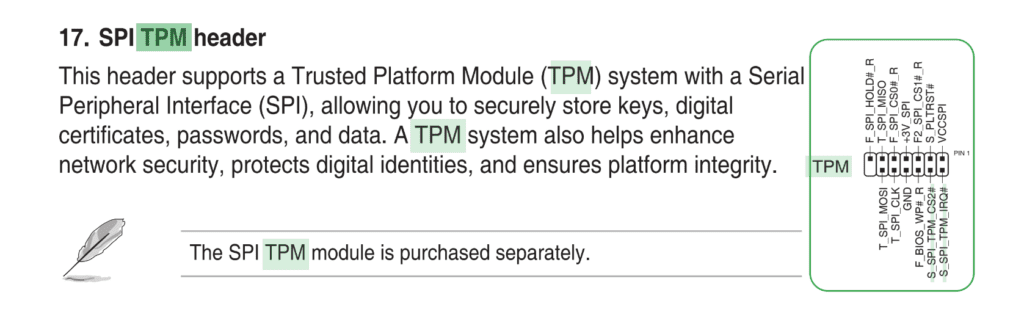

A maioria das placas-mãe atuais, se não possuem o módulo TPM integrado, disponibilizam um slot para conexão de um módulo externo.

No entanto, pode não ser tão fácil de encontrá-lo à venda, uma vez que ele precisa ser compatível com o modelo da placa-mãe.

Veja que existem vários modelos de módulos de acordo com o fabricante da placa-mãe. Além disso, ainda existe a quantidade de pinos do conector que varia em 12, 14, 18 e 20.

Tomando de exemplo a placa Asus H610-E D4, ao consultar o manual, podemos obter o esquema de pinos para a conexão de um módulo TPM:

Neste caso, notamos que trata-se de um conector de 14(-1) pinos. Mesmo assim, o ideal é verificar se a função de cada pino informado na imagem corresponde ao esquema de pinos do módulo TPM a ser adquirido.

Como verificar se o computador tem o TPM 2.0

Primeiramente existe o método mais fácil, porém, desagradável. Você saberá logo de cara ao tentar instalar o Windows 11, visto que o mesmo exige que o hardware possua o módulo TPM 2.0. A ausência dele aborta automaticamente a instalação do sistema operacional.

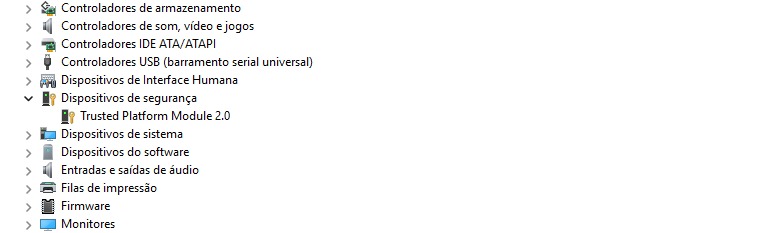

No entanto, versões anteriores ao Windows 11 permitem a instalação sem o módulo ativo. No Windows 10 por exemplo, você pode procurar no Gerenciador de Dispositivos o item “Dispositivos de Segurança” e verificar se existe o TPM 2.0:

Conclusão

Indiscutivelmente o módulo de segurança TPM 2.0 agrega uma camada extra de segurança ao sistema como um todo. Assim sendo, sempre que possível opte por equipamentos que tenham esse recurso. Felizmente ele vem sendo adotado pela maioria dos fabricantes.

O Windows por sua vez vem exigindo a presença do hardware (ou ainda a versão por firmware) nas suas últimas versões do sistema, no entanto, após algum tempo acaba liberando a instalação do mesmo sem o módulo.

Esse comportamento é justificado devido ao grande número de computadores que ainda não suportam a tecnologia. Penso que ao passar dos anos, a maioria dos PC’s terá o TPM embutido por padrão.

Espero ter ajudado!

Até a próxima!